智慧型建築物安全性:超過存取權管控

雖然許多新式建築物經過精心設計,可讓居住者免受人身傷害,但是對於可能央及較無形資產的數位入侵,防備卻遠遠不及。另外,即使建置網路防護,重心通常是著眼於電腦與伺服器,並非讓建築物搖身一變為「智慧型大樓」的物聯網端點與舊式控制系統。

若要防範零售商目標資料外洩這類廣為宣傳的網路事件,以及惡名昭彰的賭場魚缸攻擊,必須針對網路安全基礎架構展開更深入的對話。這類對話一開始必須體認,保護新式大樓各種相連的系統這件工作,確實是真真切切的挑戰。

網路嵌入式偵測

全大樓的異質網路,存在成千上萬潛在脆弱的邊緣裝置,保護這類網路的工作不僅令人卻步,更可堪稱不可能的任務。提供電梯、照明、火災監測與 HVAC 設備的供應商不同,各有各的系統。另外,目前部署專門物聯網平台的公司很多,而且資產五花八門,各有各的標準、通訊協定和支援的功能。

當然,不同的系統與裝置數量愈多,為個別系統與裝置實作專屬安全機制這種作法就愈不切實際。採用涵蓋智慧型大樓中全部連線系統的單一保護傘,不失為是一項替代方案。若是這種情況,製造時可以在裝置載入不佔空間的軟體代理程式,在系統與安全即服務(SaaS)解決方案之間建立安全通訊通道。

很遺憾,大樓內相連的系統多半在大樓「智慧化」之前就已經存在。也就是說,這類代理程式可能必須個別加入每個系統,然後再與較大的安全平台整合,工作內容不容小覷。

然而,與其設法個別保護每個邊緣裝置,智慧型大樓業者大可利用所謂的網路嵌入式(BITW)技術,保護通訊線路本身安全無虞。

BITW 這種裝置可插入兩部以上設備之間的通訊通道,而且效能不受影響。在網路安全環境中,BITW 位於一群端點或邊緣裝置以及其他大樓網路之間,負責驗證通過的訊息。

若要發揮效果,不妨將 BITW 放置於與多重網路通訊協定相容、支援物聯網安全產業標準,以及實作強式密碼編譯的智慧型大樓系統。它可與大樓網路內每部裝置唯一識別碼的資料庫連結,確保用於存取大樓網路的任何裝置都有存取權。

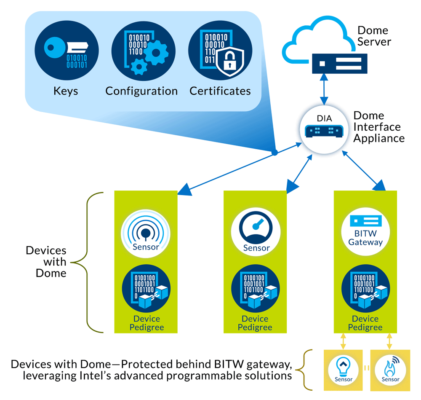

在 DOME 之下

Veridify 是安全 IP 與工具的開發商,為提供這些功能打造了 Device Ownership Management and Enrollment (DOME) 這個平台。端點的運作方式與合併的 VPN 服務與裝置驗證平台類似,無須直接連線雲端、BACnet 或任何其他類型作業技術(OT)網路,只須與其各自的 BITW 擁有者連線即可。

透過這些方式,DOME 經由 BLE、BACnet、KNX、OBIX、Wi-Fi 等各種通訊協定,為智慧型大樓裝置驗證提供了安全的加密通道。

平台安全始於已配置安全資料庫(包括公開金鑰認證)的裝置。簽署這類認證時使用的不可變區塊鏈,為每個端點提供驗證其擁有者的功能,以及由 DOME Interface Appliance (DIA) 負責儲存及管理的無法變更身分。

DIA 可同時支援這些端點、大樓自動控制器,以及中央大樓管理系統(圖 1)所使用的舊式與量子抵禦通訊協定。這樣一來,即可提供安全韌體更新、大樓專屬配置變更、裝置狀態報告,以及網路基礎架構上的任何嘗試。

若為尚不打算部署的新系統,DOME Client 程式庫僅耗用 12 KB 的 ROM 即可安裝於端點。這樣一來,它即可部署至資源嚴重受限的系統。然而,某些裝置並不適合直接受到 DOME 保護,因為這類裝置無法更新,或是屬於舊式系統等。若是這類案例,DOME 透過 BITW 架構與位於端點和網路之間通訊路徑的硬體安全控制器(例如 Intel® Max® 10 FPGA)即可延伸。

DOME 外加 BITW 拓撲,舊式控制器與舊式系統便能與較新式的智慧型大樓系統並存,而且不會危及安全性。另外,拜 MAX 10 裝置的效能與彈性之賜,即使負載繁重,也可以透過各種通訊傳輸以超低延遲提供安全性。

讓進一步智慧化的安全,成為智慧型大樓的標準

當然,這只是整體智慧型大樓網路安全對話的一個層面。其他談話重點包括威脅建模與評估、實體裝置安全性,以及雲端存取控制等。

長期來說,大樓的網路安全標準需要定義,方式可能相當於現今使用的能源與環境設計領導(Leadership in Energy and Environmental Design,LEED)認證程序。這可為保護智慧型大樓系統提供架構,並且以評估設施實體安全與環境標準的相同方式,評估設施網路防護的優劣。

這些標準誕生時,為因應瞬息萬變安全需求而採用各種自動化系統的舊式設施,完全無須淘汰整套系統,借助 BITW 與 DOME 這類技術即可。